Activer et désactiver l'intégrité de la mémoire d'isolation du noyau dans Windows

Activer Et Desactiver L Integrite De La Memoire D Isolation Du Noyau Dans Windows

Dans Windows 10 et 11, certains utilisateurs trouvent qu'il existe une fonctionnalité nommée Core Isolation dans Windows Security. À quoi sert la fonctionnalité ? Est-ce nécessaire de l'activer pour votre sécurité ? Sur Site Web de MiniTool , cet article répondra à ces questions et vous expliquera comment l'activer ou le désactiver.

Qu'est-ce que l'isolation du cœur et l'intégrité de la mémoire ?

Dans ce monde connecté sans fil, les dangers potentiels invisibles, tels que les logiciels malveillants ou d'autres types de cyberattaques, sont partout et ils peuvent attendre et saisir le bon moment pour se faufiler dans votre PC et causer des problèmes.

Certains types d'attaques peuvent recourir à des exploits au niveau du noyau qui tentent d'exécuter des logiciels malveillants avec les privilèges les plus élevés, tels que WannaCry et Petya ransomware. Ce type d'attaque peut prendre le contrôle de votre PC et verrouiller des fichiers, vous demander de leur payer de l'argent ou quelque chose de pire encore.

Pour faire face à ces cyber-dangers et risques, Microsoft a publié cette fonctionnalité - Core Isolation & Memory Integrity - pour fournir une protection supplémentaire contre les logiciels malveillants et autres attaques en isolant les processus informatiques de votre système d'exploitation et de votre appareil.

Alors, qu'est-ce que l'isolation de base ?

Core Isolation est une sécurité basée sur la virtualisation qui est utilisée pour protéger les parties centrales de votre appareil. Lorsque cette fonctionnalité est activée, le matériel pris en charge utilise la virtualisation pour créer une zone sécurisée de la mémoire système isolant certains processus et logiciels dans la mémoire du PC, afin que votre système d'exploitation puisse empêcher les codes malveillants.

L'intégrité de la mémoire d'isolation de base peut être connue comme une autre couche de sécurité qui peut protéger les processus importants du système d'exploitation contre toute altération par tout ce qui s'exécute en dehors de la zone sécurisée.

Pour ses fonctions spéciales et puissantes, il nécessite que votre matériel et votre micrologiciel soient pris en charge par la virtualisation de la manière dont Windows 10/11 peut exécuter des applications dans le conteneur et rendre d'autres parties du système inaccessibles.

Au début, cette fonctionnalité n'est disponible que sur les éditions Enterprise de Windows 10, mais elle a maintenant été développée parmi les PC Windows 10/11 qui répondent à certains matériels et micrologiciel exigences.

Si vous l'avez déjà remarqué, cette fonctionnalité est activée par défaut dans la sécurité de l'appareil et la fonctionnalité ci-dessous vous montre le nom Intégrité de la mémoire, connue sous le nom d'intégrité du code protégé par l'hyperviseur (HVCI).

L'intégrité de la mémoire est un sous-ensemble de Core Isolation et lorsqu'il est activé, ce service peut s'exécuter à l'intérieur du conteneur protégé par l'hyperviseur créé par Core Isolation.

Avec une fonctionnalité aussi puissante et excellente, vous vous demandez peut-être pourquoi Microsoft l'a désactivée par défaut. Selon les commentaires des utilisateurs, cette fonctionnalité peut plus ou moins réduire les performances de votre PC et le problème de compatibilité avec les pilotes devient le plus gros obstacle.

Cette fonctionnalité a des exigences élevées pour les pilotes et logiciels de votre périphérique. Vous devez vous assurer que les pilotes de votre périphérique et les applications Windows sont compatibles avec la fonctionnalité Core Isolation.

Une fois que l'un de vos pilotes de démarrage rencontre des problèmes avec la fonctionnalité, il sera automatiquement désactivé afin que les opérations suivantes puissent s'exécuter correctement. C'est pourquoi vous constatez qu'il est désactivé après le démarrage, même si vous l'avez activé manuellement.

En outre, certaines personnes constatent que certains appareils ou logiciels rencontreront des problèmes après l'activation de l'isolation de base. Dans les circonstances, vous pouvez rechercher des mises à jour pour cet appareil ou ce logiciel.

Et vous devez remarquer que certaines applications ne peuvent pas s'exécuter avec la fonctionnalité Core Isolation, telles que les machines virtuelles ou les débogueurs. Ces applications demanderont un accès exclusif au matériel de virtualisation du système, ce qui est interdit dans la situation d'isolation du noyau.

Activer/désactiver l'intégrité de la mémoire d'isolation du cœur

Après avoir pris connaissance de toutes ses fonctions puissantes et efficaces, que devez-vous faire pour activer l'isolation du noyau et l'intégrité de la mémoire ? Comme nous l'avons mentionné ci-dessus, pour exécuter cette fonctionnalité, vous devez rendre les pilotes et les applications de votre PC compatibles. Assurez-vous donc que votre appareil est conforme aux normes de sécurité matérielle.

- TPM 2.0 (Module de plate-forme sécurisée 2.0) et DEP (Data Execution Prevention) doivent être activés.

- UEFI MAT (Unified Extensible Firmware Interface Memory Attributes Table) doit être pris en charge.

- Le démarrage sécurisé doit être activé.

Ensuite, vous pouvez suivre les parties suivantes pour terminer les exigences et activer l'intégrité de la mémoire d'isolation du noyau.

1. Activer la virtualisation du processeur

La virtualisation de CPU permet à un seul CPU d'être divisé en plusieurs CPU virtuels pour une utilisation par plusieurs VM et permet à un seul processeur de se comporter comme s'il s'agissait de plusieurs CPU distincts.

Pour activer la virtualisation du CPU, vous devez entrer le BIOS en appuyant sur la touche dédiée après avoir démarré le PC et vu l'écran initial.

Note : La touche sur laquelle vous appuyez dépend du fabricant. Esc , Supprimer , F1 , F2 , F10 , F11 , ou F12 sont des clés fréquemment utilisées.

Allez ensuite au Avancé onglet en haut de l'écran et cliquez sur Configuration du processeur .

Si vous utilisez un processeur AMD, veuillez activer Mode SVM depuis Réglages avancés ; si vous utilisez un processeur Intel, veuillez activer l'option est étiquetée Technologie de virtualisation Intel .

Après cela, vous pouvez passer à la Sortie pour enregistrer vos modifications et redémarrer votre PC. Pour la partie suivante, vous devez toujours entrer dans le BIOS afin de pouvoir appuyer sur la touche dans un délai approprié après le démarrage.

2. Activer le démarrage sécurisé

Secure Boot est conçu pour garantir que seuls les logiciels de confiance peuvent être exécutés sur le système. Il peut empêcher les virus et autres logiciels malveillants de s'exécuter sur le système.

Pour activer le démarrage sécurisé, vous devez toujours accéder à l'écran du BIOS, passer à la Botte dans le menu supérieur et activez l'onglet Démarrage sécurisé option. Enregistrez ensuite vos modifications et redémarrez votre PC pour passer à la partie suivante.

Si vous avez besoin de plus d'informations sur l'activation et la désactivation du démarrage sécurisé, vous pouvez lire cet article : Qu'est-ce que le démarrage sécurisé ? Comment l'activer et le désactiver dans Windows .

3. Activer le module de plateforme sécurisée 2.0

TPM 2.0 est utilisé pour fournir des fonctions matérielles liées à la sécurité. Cet outil peut être appliqué dans de nombreuses fonctionnalités, telles que Windows Hello pour la protection de l'identité et BitLocker pour la protection des données. Il peut aider à générer, stocker et limiter l'utilisation des clés cryptographiques.

Pour activer TPM 2.0, vous pouvez vérifier deux situations.

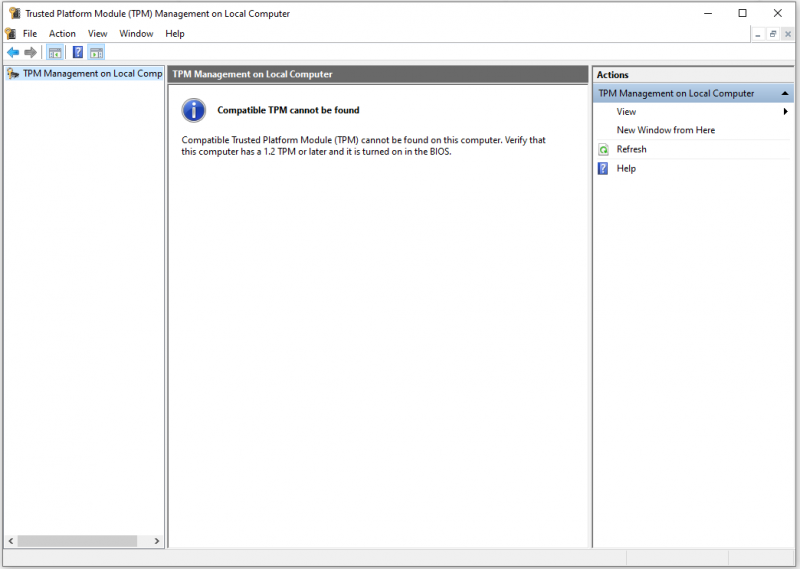

1. Vérifiez-le dans votre gestion TPM

Étape 1 : Ouvrez le Courir boîte de dialogue en appuyant sur Gagner + R et entrée tpm.msc pour accéder à la fenêtre de gestion du module de plateforme sécurisée (TPM).

Étape 2 : Une fois la fenêtre ouverte, elle vous montrera l'état ou vous pouvez cliquer sur le Statut section pour le vérifier.

Trois messages possibles apparaissent à l'écran. Veuillez décider du prochain déménagement en fonction de votre situation.

- Le TPM est prêt à être utilisé – Cela signifie que TPM 2.0 est déjà activé et qu'aucune autre action n'est nécessaire.

- Le module de plateforme sécurisée n'est pas pris en charge – Cela signifie que votre carte mère ne prend pas en charge cet outil.

- TPM compatible introuvable – Cela signifie que TPM est pris en charge mais pas activé dans vos paramètres BIOS ou UEFI. De cette façon, veuillez suivre les étapes suivantes pour activer la fonctionnalité dans le BIOS.

2. Activer le TPM dans le BIOS

Vous devez entrer dans le BIOS par étapes comme nous l'avons mentionné et passer au Sécurité onglet en haut. Après avoir localisé l'option de TPM, activez-la.

Note : Le nom de TPM changera avec les différents fabricants de votre carte mère, par exemple, sur du matériel Intel, il se nomme Intel Platform Trust Technology.

Enfin, enregistrez vos modifications et quittez pour redémarrer votre PC. Maintenant, vous pouvez commencer à activer Core Isolation & Memory Integrity.

Activer l'intégrité de la mémoire d'isolation du cœur via la sécurité Windows

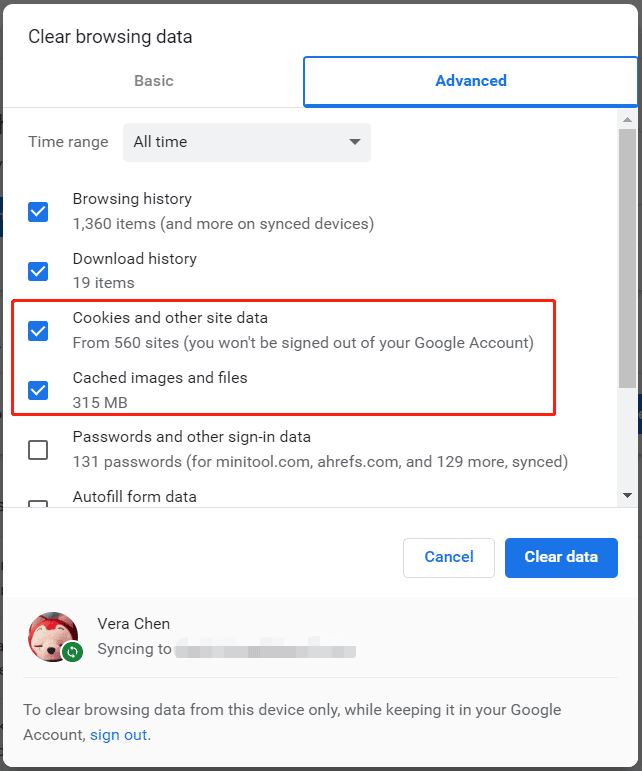

L'activation de l'isolation du noyau via la sécurité Windows est la méthode la plus simple et avant de commencer, vous feriez mieux de télécharger et d'installer toute mise à jour Windows en attente en cas de problème d'incompatibilité.

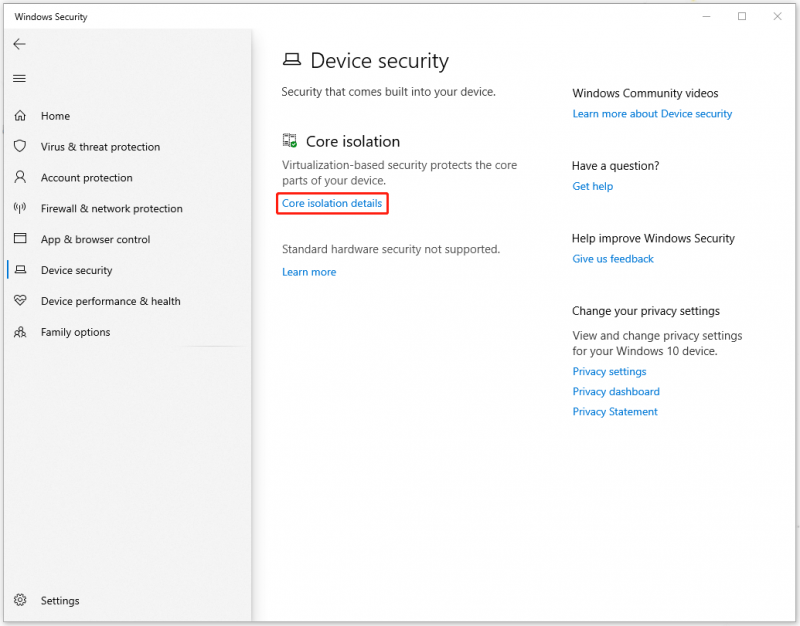

Étape 1 : Ouvrez le Courir boîte de dialogue, entrée Windows Defender: à l'intérieur et appuyez sur la Ctrl + Maj + Entrée clé pour ouvrir Windows Defender avec un accès administrateur.

Étape 2 : Une fois la fenêtre ouverte, veuillez vous rendre sur le Sécurité de l'appareil onglet et dans l'écran suivant, cliquez sur Détails de l'isolation du noyau sous Isolation du noyau .

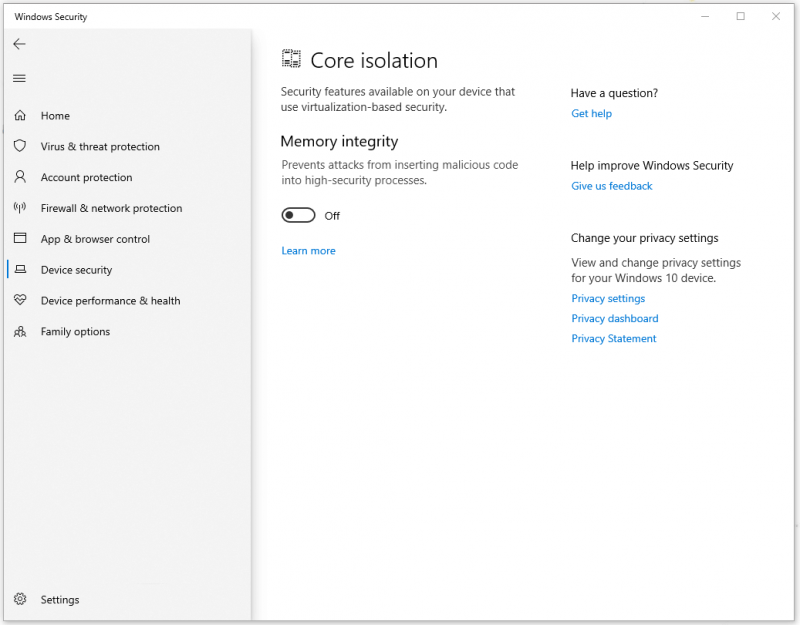

Étape 3 : Ensuite, sous Isolation du noyau , une bascule s'affichera et vous pouvez activer la bascule pour activer Intégrité de la mémoire .

Vous pouvez également désactiver l'isolation du cœur et l'intégrité de la mémoire via ce paramètre.

Activer l'intégrité de la mémoire d'isolation du noyau via l'éditeur de registre

Une autre méthode pour activer l'isolation du noyau consiste à utiliser Éditeur de registre . C'est plus compliqué que d'utiliser la sécurité Windows, mais si cette méthode ne fonctionne pas, vous pouvez essayer celle-ci.

Note : L'Éditeur du Registre est très important dans Windows, alors ne modifiez pas ou ne supprimez aucune clé par hasard. En cas d'accident, il est recommandé de sauvegarder le registre ou créer un point de restauration avant toute modification de celui-ci.

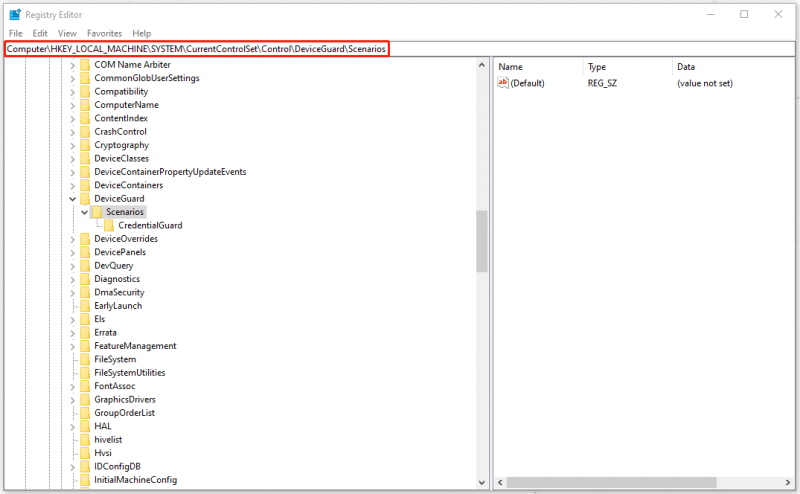

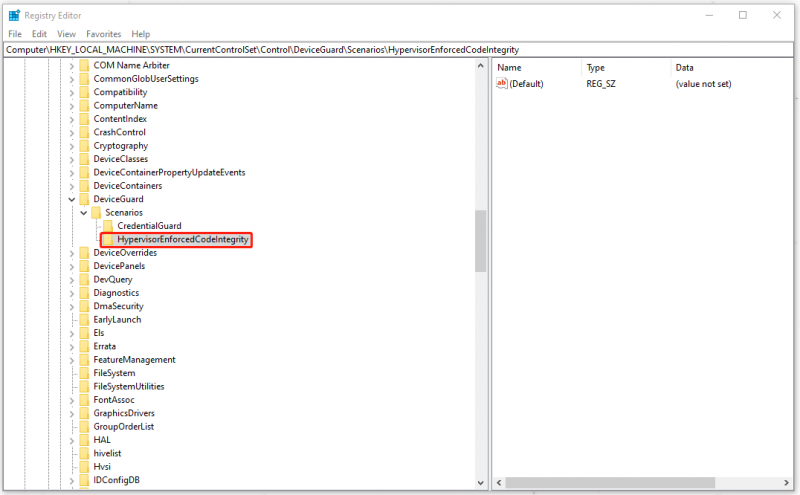

Étape 1 : Ouvrir Courir et tapez regedit entrer.

Étape 2 : Lorsque la fenêtre de l'Éditeur du Registre s'ouvre, copiez le chemin suivant et collez-le dans la barre de navigation en haut et appuyez sur Entrer pour le localiser.

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios

Étape 3 : Faites un clic droit sur le Scénarios clé et choisissez Nouveau > Clé pour créer la nouvelle clé nommée comme HypervisorEnforcedCodeIntegrityHypervisorEnforcedCodeIntegrityHypervisorEnforcedCodeIntegrity .

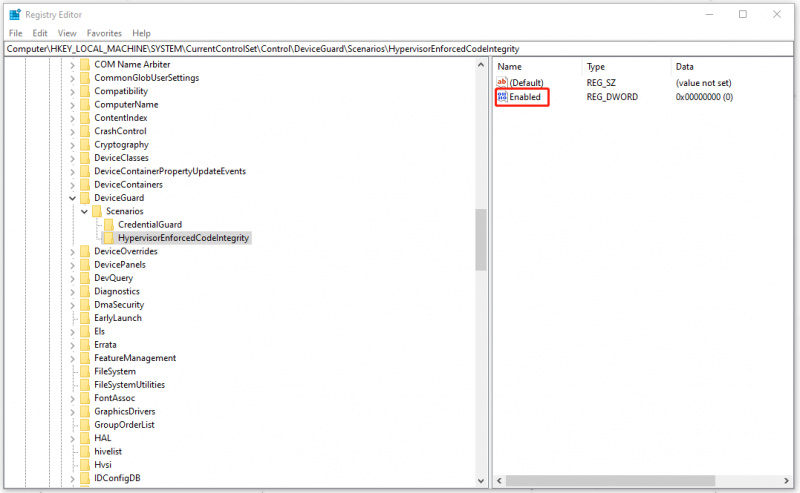

Étape 4 : Faites ensuite un clic droit sur la nouvelle clé HypervisorEnforcedCodeIntegrityHypervisorEnforcedCodeIntegrityHypervisorEnforcedCodeIntegrity et choisissez Nouveau > Valeur DWORD (32 bits) pour créer un DWORD nommé comme Activé .

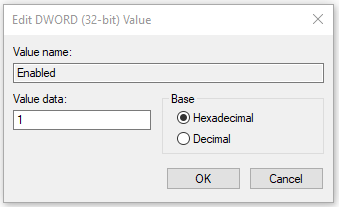

Étape 5 : Double-cliquez sur Activé et les données de valeur sont définies sur 0 par défaut, ce qui signifie que la fonctionnalité est désactivée ; pour l'activer, vous pouvez définir les données de la valeur comme 1 et cliquez D'ACCORD pour enregistrer la modification. Enfin, redémarrez votre ordinateur.

MiniTool ShadowMaker

Il est recommandé d'activer la fonctionnalité Core Isolation tant que votre appareil Windows peut répondre aux exigences de base pour exécuter la fonctionnalité. Face aux cyberattaques de plus en plus émergentes, vous avez besoin de Core Isolation, un outil aussi puissant, pour vous aider à prévenir ces risques.

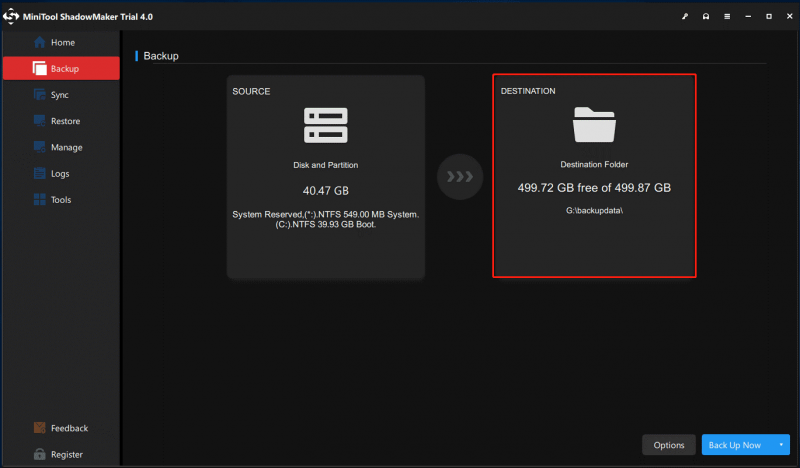

Cependant, tous les ordinateurs ne peuvent pas exécuter cette fonctionnalité avec succès, mais heureusement, vous pouvez utiliser d'autres outils pour protéger vos données contre les attaques de logiciels malveillants. De cette façon, la sauvegarde peut être votre alternative.

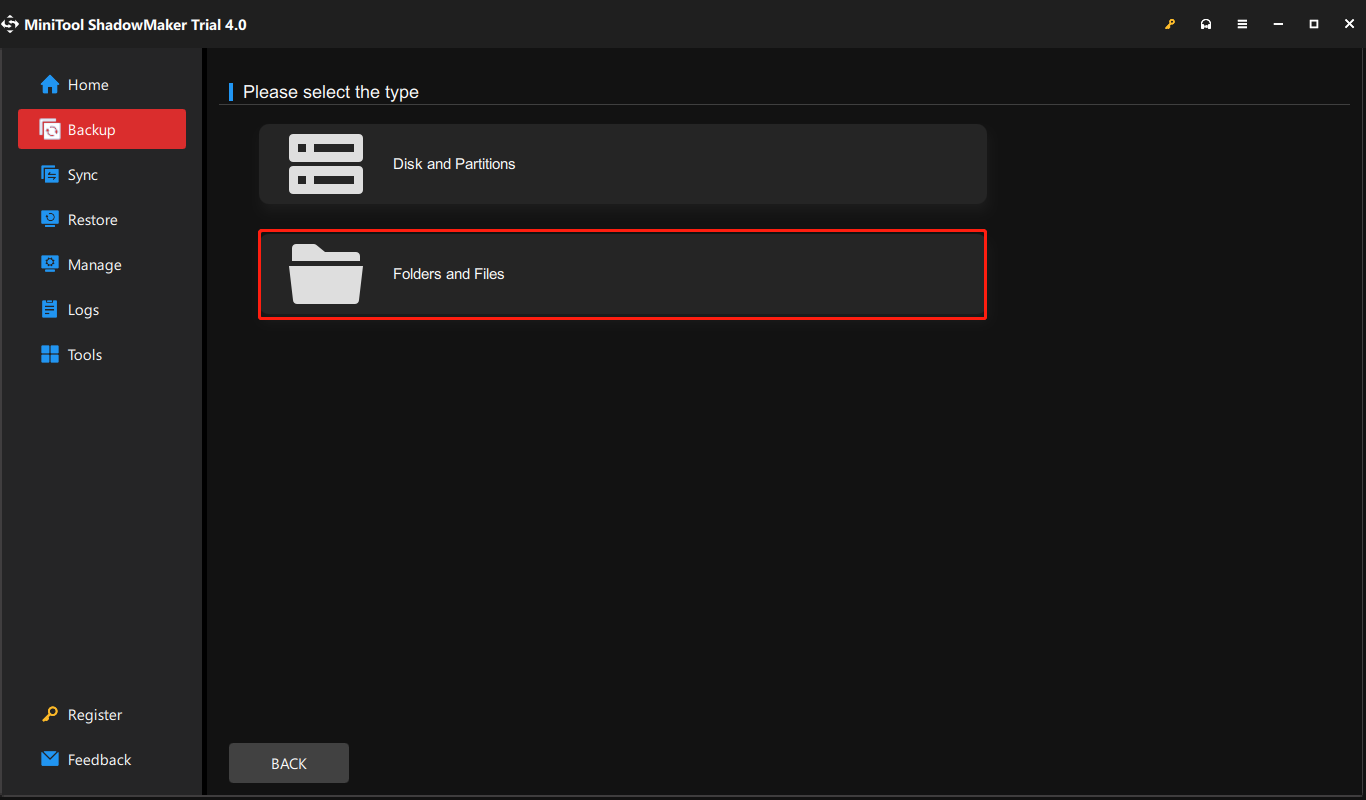

MiniTool ShadowMaker , en tant qu'outil de sauvegarde professionnel, offre une variété de schémas de sauvegarde - sauvegarde différentielle, incrémentielle et complète - pour répondre à vos demandes et fournit la fonction de planification de sauvegarde pour économiser votre énergie.

Allez télécharger et installer ce programme et une version d'essai gratuite de 30 jours sera disponible.

Étape 1 : Ouvrez le programme et cliquez sur Continuer l'essai .

Étape 2 : Dans le Sauvegarde , choisissez votre source et destination de sauvegarde. Il est fortement conseillé de sauvegarder votre sauvegarde sur un disque dur externe.

Étape 3 : Ensuite, vous pouvez cliquer sur Sauvegarder maintenant pour démarrer la tâche.

Lectures complémentaires : Impossible d'activer l'isolation du cœur ?

Si vous avez suivi les méthodes ci-dessus et vérifié toutes les exigences, vous ne pouvez toujours pas activer l'isolation du noyau ou la fonctionnalité est grisée, vous pouvez essayer les méthodes suivantes.

- Redémarrez votre ordinateur.

- Recherchez les fichiers système corrompus et les images système incorrectes ou endommagées en utilisant l'analyse SFC et en effectuant un suivi avec l'analyse DISM.

- Réinitialisez l'application de sécurité Windows.

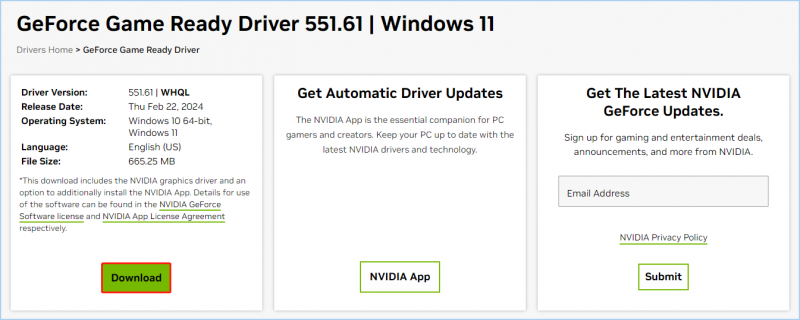

- Mettre à jour les pilotes et Windows.

- Nettoyer l'installation de Windows.

Conclusion :

La fonctionnalité - Core Isolation & Memory Integrity - est essentiellement importante pour protéger la sécurité de votre ordinateur, en particulier pour empêcher les exploits au niveau du noyau qui tentent d'exécuter des logiciels malveillants avec les privilèges les plus élevés. Il est recommandé de l'activer et d'avoir un plan de sauvegarde pour vos données importantes.

Si vous avez rencontré des problèmes lors de l'utilisation de MiniTool ShadowMaker, vous pouvez laisser un message dans la zone de commentaires suivante et nous vous répondrons dès que possible. Si vous avez besoin d'aide lors de l'utilisation du logiciel MiniTool, vous pouvez nous contacter via [e-mail protégé] .

![Pourquoi mon enregistrement d'écran ne fonctionne-t-il pas ? Comment le réparer [Résolu]](https://gov-civil-setubal.pt/img/blog/87/why-is-my-screen-recording-not-working.jpg)

![5 solutions pour résoudre l'erreur de connexion Xbox 0x87dd000f [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/81/5-solutions-solve-xbox-sign-error-0x87dd000f.png)

![[Résolu !] Bluetooth continue de se déconnecter sous Windows](https://gov-civil-setubal.pt/img/news/67/bluetooth-keeps-disconnecting-windows.png)

![Comment utiliser l'outil de capture Windows 10 pour capturer des captures d'écran [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/97/how-use-snipping-tool-windows-10-capture-screenshots.jpg)

![Si votre Xbox One ne se met pas à jour, ces solutions sont utiles [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/46/if-your-xbox-one-won-t-update.jpg)

![Code d'erreur Destiny 2 Marionberry: voici comment y remédier! [Actualités MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/20/destiny-2-error-code-marionberry.jpg)

![Introduction à Computer Workstation: définition, fonctionnalités, types [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/15/introduction-computer-workstation.jpg)

![Comment résoudre les problèmes de bégaiement et de faible FPS de Dying Light 2 ? [Astuces MiniTool]](https://gov-civil-setubal.pt/img/news/1F/how-to-fix-dying-light-2-stuttering-and-low-fps-issues-minitool-tips-1.png)