IP d'usurpation IP: Apprenez la définition et les moyens de protéger les données de l'informatique

Ip Spoofing Learn Definition Ways To Protect Data From It

Qu'est-ce que l'usurpation IP? Comment pouvez-vous prévenir l'usurpation IP? Des moyens de protéger les données de l'usurpation IP? Pour répondre à ces questions et protéger vos informations, veuillez continuer à lire et en apprendre Ministère de Minittle poste.

Qu'est-ce que l'usurpation IP

L'usurpation du protocole Internet (IP) est un moyen pour les pirates de lancer une attaque. Les pirates créent des données d'adresse IP modifiées, qui prétendent provenir d'une source de confiance, pour usurper l'identité de la source ou du récepteur.

Dans chaque package IP, il existe un en-tête IP qui contient l'adresse IP source, l'adresse IP de destination, les données et autres informations importantes. Cependant, un package IP usurpant contient un en-tête IP modifié, ce qui fait que l'appareil oublie l'IP source, offrant aux pirates une approche pour accéder aux appareils. Comme l'adresse IP usurpé semble provenir de la source de confiance, ni le périphérique source ni la destination que l'on ne peut l'identifier et le bloquer.

Une fois que l'usurpation IP se produit, il est difficile de s'arrêter au milieu car l'adresse source est fausse. Ainsi, les pirates utilisent l'usurpation d'iP pour lancer des attaques, comme suit:

- Déni de service : Les pirates ont accès à la cible via l'usurpation IP, puis envoient des packages de données amplifiés à l'appareil cible, ce qui donne le réseau informatique hors ligne.

- Homme au milieu : L'usurpation IP permet aux pirates de masquer à la fois les périphériques source et de destination. Sans reconnaissance, les pirates peuvent lire et modifier toutes les communications avant que l'autre partie ne reçoive les informations. Une fois que les pirates ont obtenu les informations sensibles, ils peuvent prendre d'autres mesures, telles que la fraude, le vol d'identité, etc.

- Attaque de l'usurpation hybride : La combinaison de l'usurpation IP et de l'usurpation DNS mène la cible à un faux site Web, où les pirates peuvent envoyer des logiciels malveillants ou infecter votre appareil avec des virus.

- Etc.

Comment empêcher l'usurpation IP

Étant donné que l'usurpation IP peut entraîner un résultat endommagé sur votre ordinateur, il est nécessaire de réaliser des moyens efficaces pour empêcher l'usurpation IP à l'avance. Voici quelques conseils de précaution:

- Gardez les logiciels antivirus à jour : Le logiciel antivirus éligible est capable de détecter et de prévenir les logiciels et les virus malveillants. La mise à jour toujours de votre logiciel antivirus garantit que vous obtenez les derniers correctifs de sécurité et les compétences de détection de logiciels malveillants.

- Crypter votre réseau : Par rapport au trafic réseau commun, le trafic crypté est plus difficile pour les pirates à parcourir. Par conséquent, vous pouvez essayer de surfer sur Internet via un VPN, qui masquera votre adresse IP réelle et cryptera votre trafic Internet. VPN Minitool Peut être une option digne de confiance pour vous.

- Faites attention aux e-mails de phishing : Les pirates peuvent obtenir des informations sensibles, puis commettre une fraude via des e-mails de phishing. Tu devrais apprendre à repérer et éviter les e-mails de phishing . N'oubliez pas de vérifier les informations sur les sites Web officiels avant d'agir.

Comment protéger les données de l'usurpation IP

L'usurpation IP présente une menace importante pour les informations sensibles pour les entreprises et les particuliers. Les pirates peuvent rancher ou voler vos données et vos informations personnelles via l'usurpation IP. En plus des méthodes d'apprentissage pour l'empêcher, il est également nécessaire d'apprendre à protéger les données de l'usurpation IP.

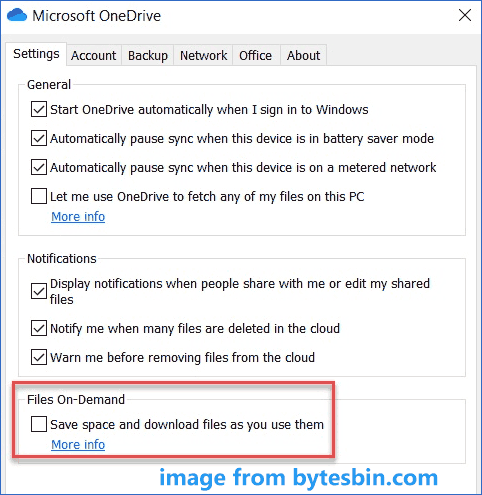

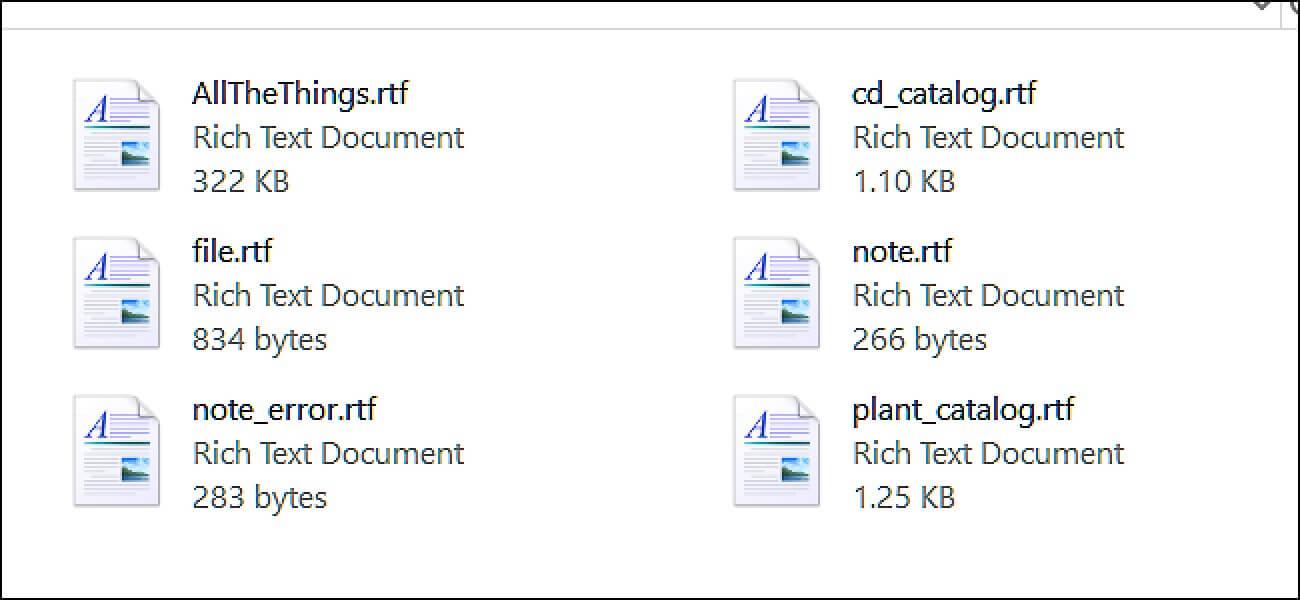

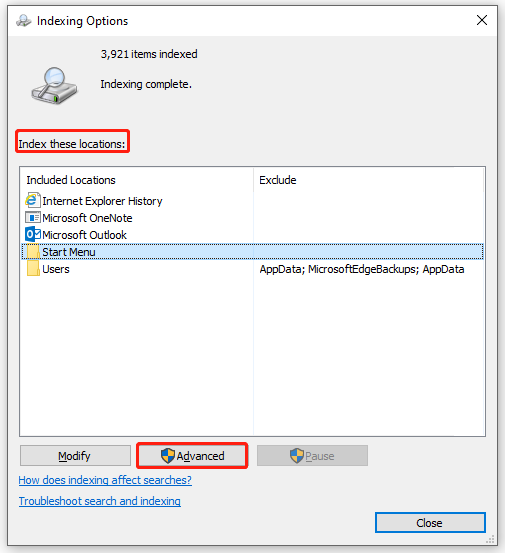

>> vous êtes très conseillé de crypter les fichiers cruciaux pour éviter un accès non autorisé. Les utilitaires et les logiciels tiers endettés sont OK. De plus, la sauvegarde des fichiers est une option sage pour éviter la perte de fichiers. Si nécessaire, vous pouvez utiliser Minitool Shadowmaker pour jouer Sauvegarde automatique du fichier . Obtenez ce logiciel pour vivre gratuitement ses fonctionnalités de sauvegarde robustes dans les 30 jours.

Essai de shadowmaker de minitool Cliquez pour télécharger 100% Propre et sûr

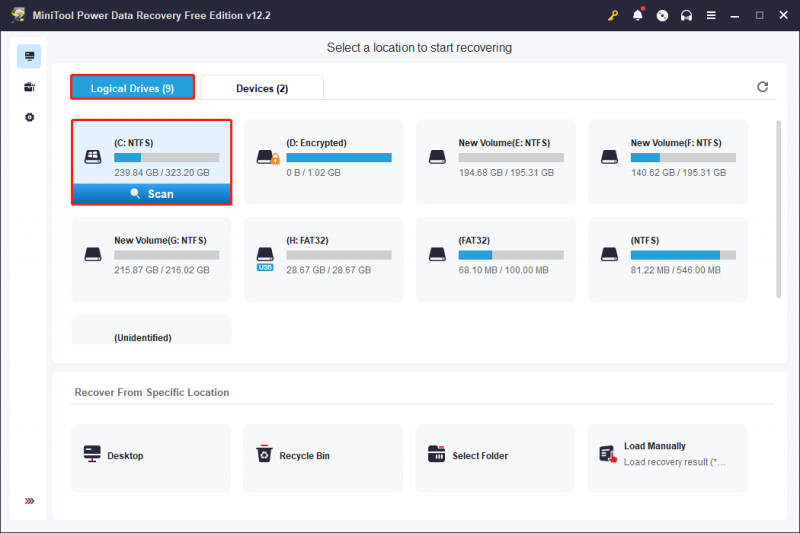

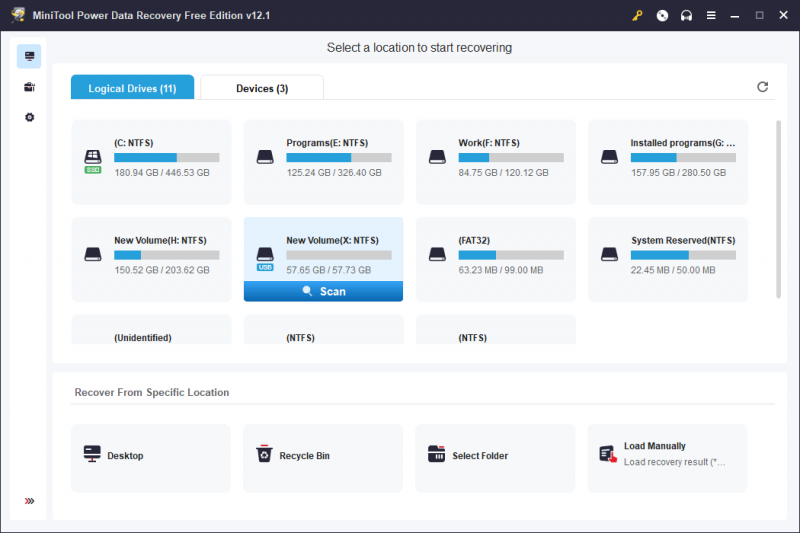

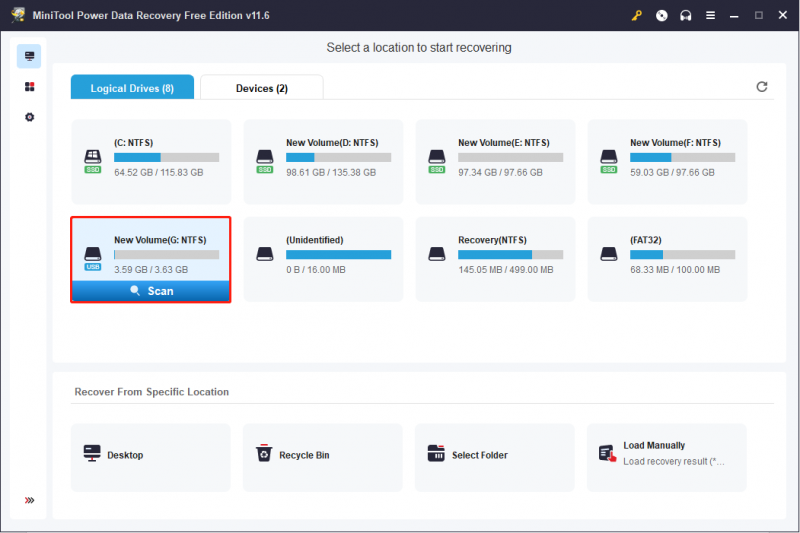

>> Une fois que vos fichiers sont perdus ou rançus sur votre appareil, essayez de les récupérer à l'aide de professionnels Logiciel de récupération des données , Minitool Power Data Recovery. Ce logiciel de récupération de fichiers gratuits est en mesure de récupérer des fichiers perdus causés par une infection virale, une défaillance du disque, une perte de partition et d'autres raisons. Obtenez-le sur le site officiel et récupérez vos fichiers!

Minitool Power Data Recovery Free Cliquez pour télécharger 100% Propre et sûr

Derniers mots

Par rapport à l'attaque du virus direct, l'usurpation IP peut conduire à des résultats plus graves sur votre appareil et vos informations individuelles. Ce message donne des instructions de base et la prévention de l'usurpation IP. J'espère que voici des informations utiles pour vous.

![Windows 10 Reset VS Clean Install VS Fresh Start, Guide détaillé! [Astuces MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/60/windows-10-reset-vs-clean-install-vs-fresh-start.png)

![SDRAM VS DRAM: quelle est la différence entre eux? [Actualités MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/60/sdram-vs-dram-what-is-difference-between-them.png)

![[Examen complet] Options de sauvegarde de l'historique des fichiers Windows 10 [Conseils MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/07/windows-10-backup-options-file-history.png)

![Qu'est-ce que Ntoskrnl.Exe et comment réparer le BSOD causé par celui-ci [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/43/what-is-ntoskrnl-exe.jpg)

![Code Minecraft Windows 10 déjà utilisé: comment y remédier [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/11/minecraft-windows-10-code-already-redeemed.jpg)

![Comment récupérer des fichiers/photos supprimés d'iCloud ? [Nouvelles MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/59/how-recover-deleted-files-photos-from-icloud.png)

![Comment réparer facilement Firefox SEC_ERROR_UNKNOWN_ISSUER [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/45/how-fix-firefox-sec_error_unknown_issuer-easily.png)